内部監査室のニノミヤです。

今朝、仕事のメールを見ていると、テレワークの主人がTwitterでSMBCの業務アプリのソースコードがGitHubにUPされて漏洩をしているという話をふってきました。

私も立場上、このような漏洩事件等は目を通すようにしているので、ひとまず色々としらべてはみたのですが、これを書いていますつい先ほど、日経から情報がでたようです。

GitHub上に三井住友銀の一部コードが流出、「事実だがセキュリティーに影響せず」(日経XTECH)

幸い、顧客情報の流出やセキュリティに影響を与えるものではなかったようで、それは不幸中の幸いですが、今回発生したインシデントはどこの会社にも起こり得るものです。

まずは、何が起こったのかを確認してみましょう。

情報漏洩に繋がった行動

今回のインシデントが明るみに出たのは、ソーシャルゲームサービスの艦これをめぐってTwitter上で口論が発生したためのようです。その公論の結果として、過去の発言を遡られ、Facebookの特定やGitHubに公開している情報などが発見され複数のTwitterユーザーから指摘を受ける状態に至ったようです。

この口論がなければ、このインシデントが明るみに出ることはもしかするとなかったかもしれないので、これは氷山の一角として捉えるのが良いでしょう。

今回の情報漏洩について

まずは、この情報漏洩をGitHubなどがわからない方にもわかりやすく表現ををしてご説明します。

GitHubというのは、Gitというバージョン管理システムを利用して、世界中の人々が自身の書いたソースコード等を共有することができるウェブサービスです。

機能的なところには色々な特徴はありますが、普段関わることがない人は「WEBに公開状態にできるもの」という程度の認識で問題はありません。

今回起こった事は

- GitHubに外注で依頼をうけたソースコードを、個人的な目的のためにUPした

- そのソースコードが多数の人の目にふれ、保存されてしまった

シンプルには、これだけです。

これにより、少なくとも三井住友銀行は事実確認や、当該のソースコードがどこで利用されているものかの調査を緊急で行う必要が発生し、各報道機関からの問い合わせの対応や、顧客対応を強いられることになり、大きな負担となっていることは容易に想像ができます。

そしてこれは、自社はシステム開発の外注などはしていないから大丈夫と言える問題ではないのが大きなポイントです。

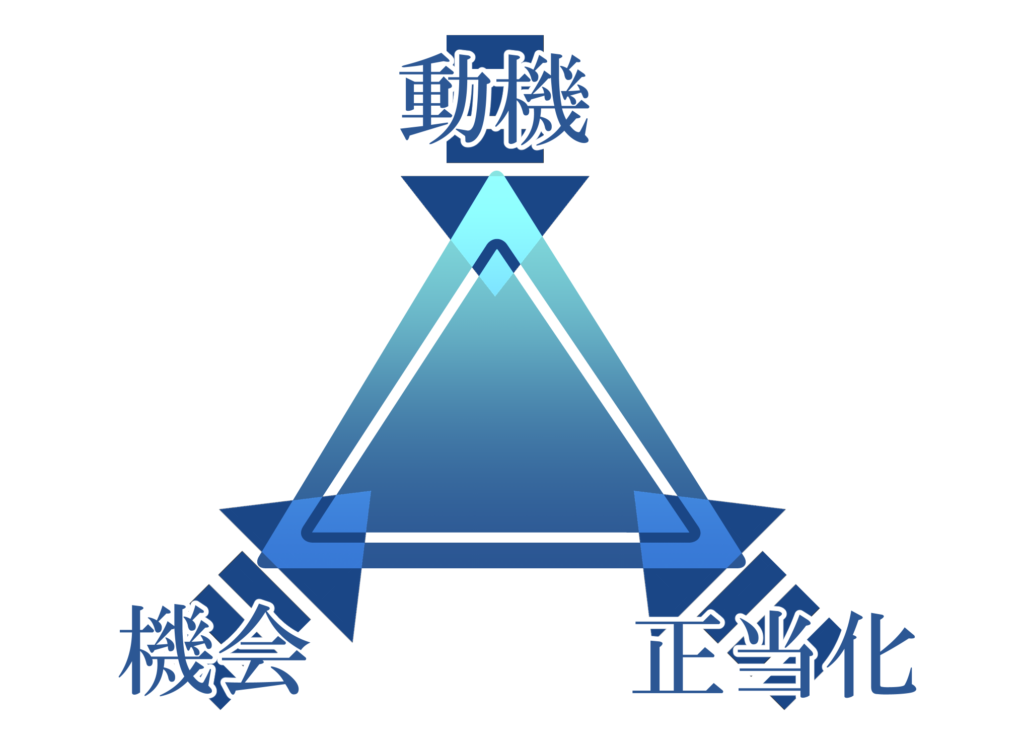

不正のトライアングル

すでに社内に存在するシャドーITへ対応するにはという過去の記事でも書かせていただいたのですが、不正が行われる背景には「動機」「機会」「正当化」の3つが揃っていると考えられます。

今回のケースでは、漏洩元となったエンジニアが

動 機:自身の年収に対して不満を持っている

機 会:ソースコードを手元に持ってくることが可能

正当化:転職をして正当な評価を受けるためには仕方がない

と考えた結果、今回の行動に至った可能性が高いと私自身は考えています。

ソースコード以外の機密でも同じことが起こり得る

今回はこの条件がそろったのが委託先のSEだったということですが、自分の会社が外注をしていても、受けていても同じことが起こり得ます。

また、プログラム等のITに関わるものでなければ大丈夫かというと、そうではありません。

今回は漏洩元の人物がSEだったため、ソースコードという形でしたが、企画のスタッフであれば企画書、営業スタッフであれば顧客情報や業界を分析した結果など、企業には多数の機密情報があり、また、それらを作成することで実力の証明となる場合には、少なくとも今回と同じ不正のトライアングルに当てはまる可能性があります。

このようなインシデントが出てきた場合には、うわべだけで当てはめて当社は大丈夫と考えるのではなく、自社に置き換えて問題となる部分を捉える必要があるのです。

問題の原因

では、問題の原因はどこにあったのでしょうか。

少なくとも当該SEのTwitterのアカウントはすでに鍵がかけられており、言動から推察することはできないのですが、web上に残っている記録などから私は以下の点に原因があると考えています。

従業員が守るべき事が明確に伝わっていない

少なくとも、鍵をかける前にこの人物は「公開はしていたけれど、すでに非公開にしたので今以上の流出はない」という発言をしており、インターネット上に一度出てしまったものが消える事はほぼないという認識がなく、何が何でも出してはならないという事を理解をしていないように見えます。

また、著作権法等にも抵触しなさそうといった発言もあり、そもそも自身がなにをしてはいけないのかという事が全く把握されていません。

ただし、だからといってこのSEに問題があったのだから仕方ないと言い切ることはできません。

すくなくとも、この外注の仕事を企業として受け、スタッフにその開発を指示した場合には、会社には従業員に対して機密の取り扱いについて、安全に取り扱うよう管理をする義務があるからです。

契約の内容を全員が把握をしていない

次に、これは自社も含めての反省点とすべきと考えている項目であり、完全に私の推測ではあるのですが、会社の取引について、その契約書の内容まで全員が内容を把握しているケースというのは少ないのではないでしょうか。

例えば、開発関連の契約だった場合、多くは営業スタッフがその受注を取ってきて、そして契約書が法務にまわり、締結されます。

しかし、実際に作業をする現場のスタッフは、それらの契約書を見ることなく業務に取り掛かります。

その結果として、その契約では「著作権はどう取り扱われているのか」「情報の取り扱いについては、どのように記載がされているのか」「開発が終了した後の情報の返却などはどう決められているのか」といった内容に触れることなく、作業が行われているのではないかと考えられます。

多くの開発請負契約で、契約が完了した後に貸与していた情報等は速やかに返却ないし廃棄をする事が記載されているのですが、実は廃棄を速やかにしてしまった場合、瑕疵担保責任に対応することができなくなるため、数年の保管がどうしても必要になってしまうケースがあります。

こうした情報についての取り扱いがあいまいの場合、それらの情報が管理されていない状態になり、いつまでも情報が存在している且つ比較的多くのスタッフがいつまでもアクセスができる状況をつくってしまいます。

持ち出しをすることができる環境

最後に環境をあげます。

会社によっては非常に厳しく設定をしていて、IT資産管理製品などを入れて、接続されたUSBの監視・制御や、書き出しのログなどを保管しているようなパターンもあるのですが、中小企業では費用の関係もありなかなかそこまで管理をすることが難しいのが現状です。

そうなると、従業員が好きに持ち出しをすることが可能となってしまう為、どれだけルールや誓約書等で縛っていたとしても物理的や技術的に可能な場合には防ぐのが難しくなってしまいます。

企業として何をすべきか

ここまで原因となるものをあげてきましたが、最後に企業として何をすべきかをまとめたいと思います。

動機となる部分については、人間ですのでどこにどういった不満をもつかは人それぞれ大きく違ってしまいます。

もちろん、この部分についても内部通報制度を活用してもらったりすることで防げることもあるかもしれませんが、少なくとも今回のようなケースでは役には立ちません。

一方、残り2点については企業として対処する必要があります。

従業員がしてはならないことを明確に何度も伝える

まず、正当化の部分を塞ぎます。

今回の場合、商用利用じゃなければ、自分が書いたものだしつかっていいと勘違いしていたのではなかろうかと思われる発言がありました。

会社としては、そういう所は言われなくても守ってほしいという気持ちになってしまうかもしれませんが、知らない事を知る事は非常に難しく、自分の常識は他人の非常識であることを自覚すべきです。

よって、例えどんなに細かな、考えればわかるだろうということであっても、明確にしルールにします。

且つ、ルールにしただけでは、そのルールを知らなかったという言い訳をすることができるため、そのルールを周知徹底させる必要があります。

とは言え、弊社でもコンプライアンス研修会として色々な項目についてスタッフに伝えるようにしているのですが、どれだけやっても忘れてしまう為「知らなかった」と言われてしまう事はよくあります。

そうならないためにも、本当に重要な項目については朝礼をしている企業であれば読み上げるぐらいのことをして初めて浸透します。(弊社でもこれは実施しています)

周知徹底をするには、このレベルで行わないといけません。

技術的に不可能にする、もしくは、やりづらい状況をつくる

ルールをつくり、どれだけ周知徹底をしたとしても、それができてしまう時点で完全にすることはできません。

これは、飲酒運転がなかなか撲滅できないのと同じと考えていいでしょう。

ではどうすべきか。車であればアルコールチェックをしないとエンジンがかからないようにする仕組みなどが現在考えられています。これと同じように、そもそもできなくするというのが一番です。

データのコピーができないようにしてしまう。USBメモリの接続等を制限することが有効です。

ログを取り複製を作成した場合の記録をすべてチェックされる環境にすることも有効ですが、このログの確認を自動化することができない場合には現実的ではなく、問題が起こった場合に確認ができるようになるというものにしかならないので、抑制の効果としては少し低めです。

テレワークだと情報漏洩は起きやすいは勘違い

テレワークの場合、従業員が見えないため情報漏洩が起きやすいと思われている方もいらっしゃるのですが、ほとんどの場合、上記のような対応まではとられておらず、気づいていないだけで漏洩事故が起きるリスクのレベルはオフィスにいてもテレワークであっても変わりません。

テレワークであっても、法人向けのリモートデスクトップサービスであれば、操作している端末にデータを保存させない機能をもっていますので、リスクがどこにあるかを明確にして塞ぐのが適切な対応です。

今回の件でもTwitterなどで、これを受けてテレワークをやめてオフィスに出勤をという声が出てくることを心配する発言などがありました。しかしテレワークをやめることはそもそもの問題解決につながらない上に、時代と逆行し数年後には人材の確保という点でも大きな問題を抱える可能性がでてきますので、冷静に受け取ってもらえることを願うばかりです。